Big Data: Técnicas e tecnologias para extração de valor dos dados eBook : Marquesone, Rosangela: Amazon.com.br: Livros

Extração de dados Raspagem da Web Visualização de dados, World Wide Web, computador, negócios, dados png | PNGWing

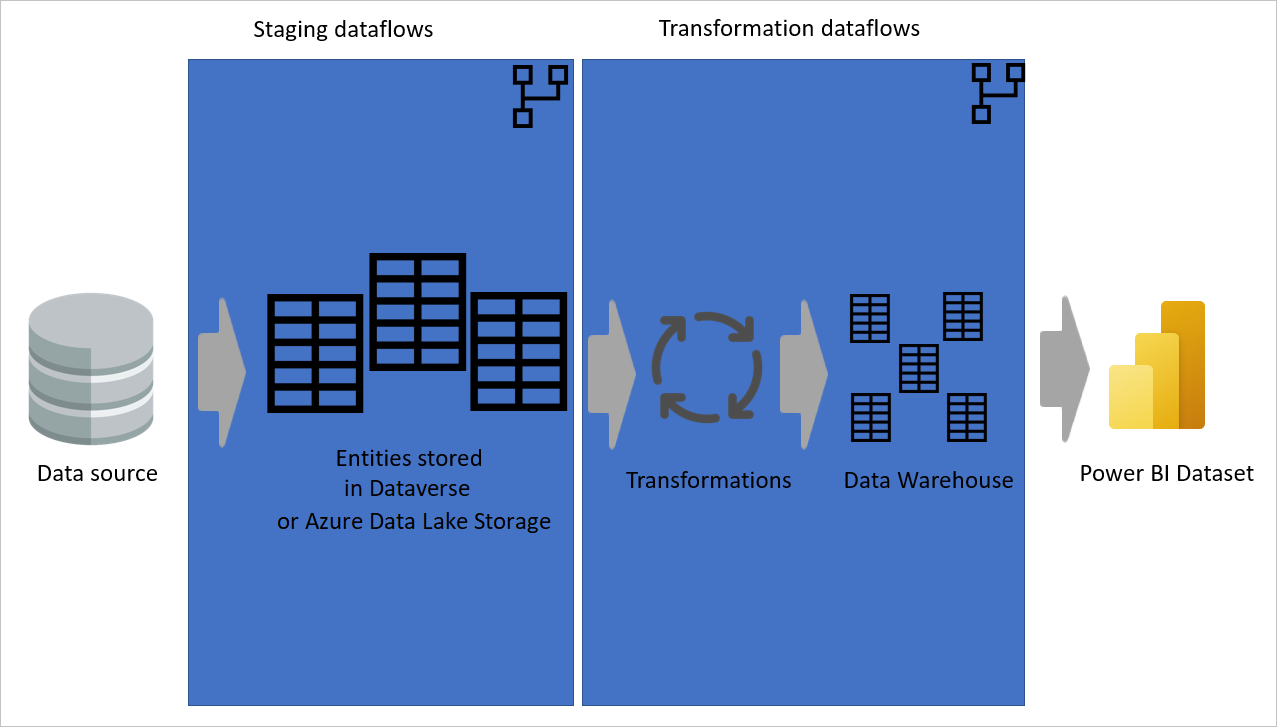

Melhores práticas para criação e desenvolvimento de fluxos de dados complexos - Power Query | Microsoft Learn

Da extração à visualização: análise de dados abertos utilizando Airflow, Redshift e Metabase | by Cícero Joasyo Mateus de Moura | Data Hackers | Medium

Técnicas de extração de dados utilizadas 5. Ameaças a validade Existem... | Download Scientific Diagram

Como fica a extração de dados na internet em relação à lei de proteção dados: web scraping? - CONTRAPONTO